El virus, que afectó a más de 70 países en todo el mundo, bloquea el acceso a sus archivos o a todo el equipo a cambio de un rescate

Ransomware: la estafa informática que paralizó al mundo

R4N50NW4R3: la estafa informática que paraliza al mundo

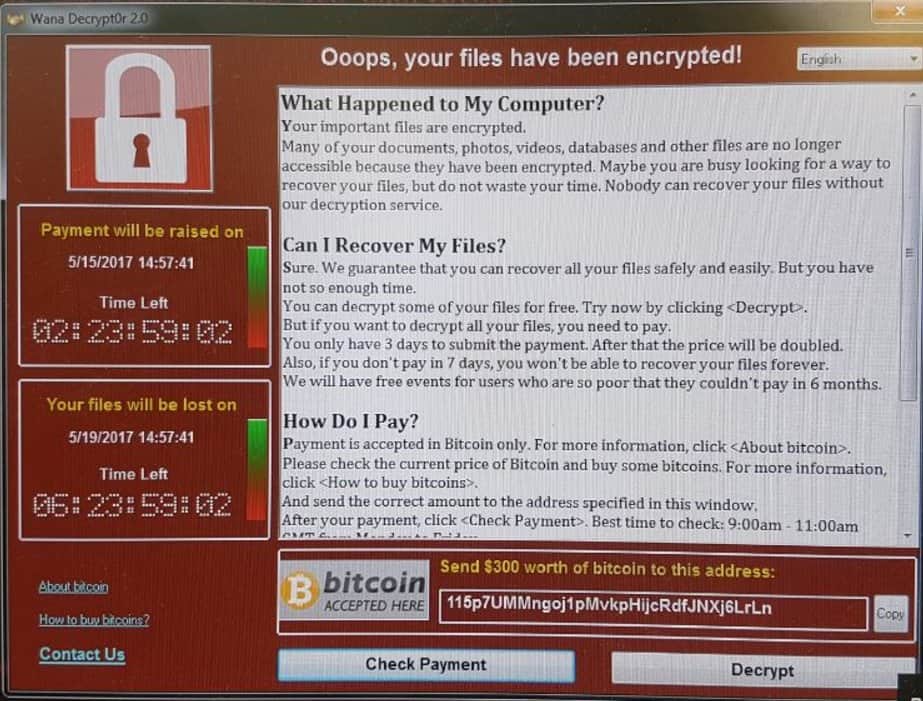

En el pasado mayo, medios de todo el mundo informaban de un ataque cibernético que afectaba a un grupo de importantes empresas españolas, entre ellas Telefónica, Iberdrola y Gas Natural. Un par de horas después, se reportaba que las computadoras Windows en algunos hospitales británicos se encontraban bloqueadas colapsando el sistema público de salud. Y una hora después, el reporte ya señalaba una amenaza global que afectaba a sistemas de más de 70 países. En todas las computadoras afectadas se mostraba un mensaje que se parecía a esto:

Esto se conoce como ransomware, una forma relativamente nueva de malware que codifica los archivos de la víctima y luego exige un pago para devolver el acceso. En cuestión de horas, el virus infectó miles de computadoras en los países de todo el mundo. Y con millones de ordenadores Windows potencialmente vulnerables por ahí, podría extenderse mucho más lejos antes de que los profesionales de seguridad reciban un nuevo alerta.

Este martes 27 de junio, el virus nuevamente fue noticia. Un nuevo ataque de ransomware bloqueó todos los ordenadores de dos grandes multinacionales en España: la empresa de alimentación Mondelez y el bufete de abogados DLA Piper. A las pocas horas, los reportes desde otros países indicaban que volvía a ser un asunto global. Varios grandes grupos empresariales multinacionales eran víctimas este martes de un ciberataque coordinado en Europa Occidental, admitieron las empresas afectadas, entre las que se contaron la naviera danesa Maersk, al gigante publicitario británico WPP y al francés Saint Gobain, dedicado a materiales de construcción.

El nuevo ataque fue identificado como un nuevo y potente ‘ransomware’ llamado Petya, similar a WannaCry, y además de España atacó a Reino Unido, EEUU, Ucrania y Rusia, entre otros países. Se trata de un malicioso programa informático que encripta las computadoras y pide dinero para desbloquearlas. En la pantalla del ordenador infectado aparece el mensaje: «Si puedes leer este texto, tus archivos ya no están disponibles, ya que han sido encriptados. Quizás estás ocupado buscando la manera de recuperarlos, pero no pierdas el tiempo: nadie podrá hacerlo sin nuestro servicio de desencriptación». A continuación, los ‘hackers’ solicitan al usuario un rescate de 300 dólares en bitcoines e indican una dirección del correo electrónico para enviar el justificante de pago.

En el ataque de inicios de mayo, de acuerdo con expertos, el software se había extendido por la explotación de una vulnerabilidad que fue revelado por primera vez al público en abril. Un grupo de hackers registró una caché de herramientas de piratería en línea que, se dio a entender, había sido robado de la Agencia Nacional de Seguridad (NSA, por sus siglas en inglés). Microsoft ya había lanzado una actualización de software que contemplaba una defensa a esa vulnerabilidad; el problema es que en muchos casos, los profesionales de TI no podían instalar la actualización, dejando a muchos ordenadores vulnerables al ataque.

El incidente puso en relieve una gran desventaja para la implementación de nuevas y mejores herramientas de seguridad en el software de consumo popular. Posiblemente mantener estos defectos en secreto hace que sea más fácil a la NSA espiar a adversarios extranjeros involucrados en acciones de piratería, pero también crea el riesgo de que la información podría tener fugas, haciendo a millones, entre grandes empresas, instituciones públicas y usuarios comunes de Internet, vulnerables a la piratería. “En la medida en que van a hacer eso, es muy importante que este material sea seguro”, dice Julian Sanchez, un defensor de las libertades civiles en el Instituto Cato. “La incapacidad de la NSA para mantener sus propias herramientas de hacking seguras -al menos indirectamente – condujo a un resultado catastrófico mundial”

Volviendo al nuevo ataque, aunque todavía es pronto para valorar la situación, parece que el virus es similar al ocurrido a nivel mundial con Wannacry en mayo. Nuevamente se activan las alarmas.

Más de 45.000 ataques en 74 países

¿Vulnerabilidad o negocio?

El ransomware se transmite por un gusano de Internet, un software que propaga copias de sí mismo en otras computadoras en una red. En este caso, el gusano parece estar aprovechando una vulnerabilidad de Windows que se reveló por primera vez al público por un grupo de hackers llamado Shadow Brokers. La identidad exacta del grupo no es conocido, pero Sánchez dice que el grupo es ampliamente sospechoso de estar conectado con el gobierno ruso. En abril, se filtró una caché de herramientas de hacking que dicha había sido robada de la NSA.

No es de extrañar que la NSA supiera acerca de las vulnerabilidades de software que no fueron conocidas para el público en general. Hay un mercado negro próspero para los exploits de software. Cuando los piratas informáticos independientes descubre un defecto en programas populares como Windows pueden vender la información de miles de dólares. La mayoría de las agencias de inteligencia participan en este mercado subterráneo, al igual que algunas organizaciones criminales. Muchas de las principales compañías de software también participan, ofreciendo un efectivo “servicio al cliente”.

Muchos críticos han señalado que la NSA participa en gran medida en este mercado subterráneo y argumentan que si la agencia de espionaje descubre un defecto en un protocolo de software de consumo popular, se debe notificar de inmediato al fabricante del software para que la falla puede ser resuelta. En cambio, la NSA a menudo mantiene el secreto para evitar la vulnerabilidad que puede suponer una filtración de esa información, lo cual funciona bien siempre y cuando la NSA sea capaz de mantener su propia información a resguardo.

En este caso, Microsoft había liberado una actualización de software para solucionar el problema un mes antes de los Shadow Brokers lo filtrara; el problema es que los usuarios de Windows – y sus profesionales de TI – no siempre se aplican las actualizaciones de seguridad con prontitud. Así que muchos ordenadores estaban siendo vulnerables dos meses después de que Microsoft lanzó su actualización.

Cabe destacar que este viernes se difundió que los Shadow Brokers comenzaron a filtrar los archivos de la NSA aproximadamente en agosto de 2016. De ser así, la NSA debió haber previsto informar el año pasado a Microsoft, permitiendo a la compañía liberar una actualización de software en el otoño del año pasado, en lugar de hacerlo en marzo de 2017. Con más tiempo de espera, los profesionales de TI podría haber tenido una ventana de tiempo suficiente para actualizar sus sistemas.

Un peligro en aumento

Para ilustrar lo expuesto arriba, nada más el año pasado, los ataques de ransomware aumentaron significativamente en 2016. Un informe lanzado la semana pasada por SonicWall, una firma de seguridad cibernética, revela que aproximadamente unos 638,2 millones de intentos de ransomware se registraron el pasado año, frente a los 3,8 millones en 2015.

La compañía utilizó varios métodos para recopilar los números, incluyendo los servidores “honeypot” que existen para detectar ataques, e información de “más de 50 grupos de colaboración de la industria –de seguridad cibernética- y organizaciones de investigación”. A lo largo de 2016, los ataques fueron noticia, forzando el pago de dinero de organizaciones públicas y privadas, incluyendo un hospital de Los Ángeles y el sistema de transporte público en San Francisco, en EEUU. Este tipo de ataques parecen ser una ruta más directa a dinero en efectivo que el malware tradicional, que sigue siendo la forma más común de ataque por el momento. SonicWall descubrió un menor número de nuevas versiones de malware en 2016 (60 millones) frente a las de 2015 (64 millones), una disminución del 6,3% y no muestran signos de desaceleración en 2017. Sólo en EEUU, ya han causado estragos en 28.000 servidores de bases de datos. Ahora, con el ataque el viernes –que amenaza con extenderse a más países-, el alerta es inminente.

¿Cómo protegerse?

Desconfíe de correos electrónicos, sitios web y aplicaciones sospechosas

Según explica el portal Gizmodo, el código malicioso puede estar oculto en archivos de Word, PDF, enlaces falsos, entre otros, recibidos a través del correo electrónico o redes sociales. Evite abrir mensajes de remitentes desconocidos o acceder a información de páginas de dudosa procedencia. Para ello, mantenga actualizado su navegador y acostúmbrese a descargar programas desde fuentes oficiales.

No pague el rescate

Luego de propagarse el virus, el atacante puede impedir al usuario acceder a sus archivos cifrándolos con una clave o activando una ventana que bloquea todo el equipo. En ambos casos se solicita que la víctima realice un pago en un plazo determinado. De lo contrario, la información es eliminada o el costo por su rescate se eleva.

The Thelegraph recomienda abstenerse de pagar: no solo porque no hay garantía de recuperar la información, sino porque esto incentiva dicha práctica. Por otro lado, hace al usuario más vulnerable a ser atacado nuevamente.

Haga copias de seguridad de sus archivos

Expertos en seguridad como Avast ofrecen herramientas gratuitas para eliminar cualquier tipo de ‘ransomware’. Sin embargo, el virus puede impedir realizar cualquier acción defensiva y la única alternativa es formatear el disco duro. En ese caso, el computador regresará a la normalidad, aunque necesitará de una copia de seguridad para recuperar el contenido.

Es posible configurar el sistema para realizar copias de seguridad periódicamente o puede utilizar programas en línea como iCloud y Dropbox para tener acceso a su información en cualquier momento.

Mantenga su antivirus y sistema operativo al día

La empresa de telecomunicaciones británica BT recomienda mantener al día las actualizaciones de seguridad del equipo. Estás corrigen vulnerabilidades y contienen archivos que pueden evitar que muchos virus infecten el dispositivo. También es posible descargar programas especializados o ‘antimalware’ que frenan los ataques e impiden que se propaguen.